区块链"/>

区块链"/>

CESS机制详解:应用层区块链

区块链技术作为一种分布式、去中心化的数据存储和交易记录技术,已经在众多领域展现出巨大的潜力。然而,由于其公开透明的特性,隐私和安全性成为了区块链应用面临的挑战之一。为了解决这个问题,一种名为CESS(Confidential Execution with Secure Storage)机制应运而生,它在应用层上提供了隐私保护和安全执行的功能。本文将详细介绍CESS机制的原理和实现方式,并提供相应的源代码示例。

- CESS机制原理

CESS机制的核心思想是在区块链应用的执行过程中对关键数据进行加密和隐私保护,同时确保这些数据的安全存储。具体而言,CESS机制通过以下步骤实现:

(1)数据加密:在应用层上,将需要保护的数据进行加密处理,以确保只有授权用户能够解密和访问这些数据。常用的加密算法包括AES、RSA等。

(2)访问控制:通过访问控制机制,限制对加密数据的访问权限。只有经过身份验证和授权的用户才能解密和访问这些数据。访问控制可以通过访问令牌、加密密钥等方式实现。

(3)安全存储:加密后的数据需要在区块链上进行安全存储,以防止数据泄露和篡改。这可以通过使用区块链的分布式存储和共识机制来实现数据的持久性和不可篡改性。

- CESS机制实现

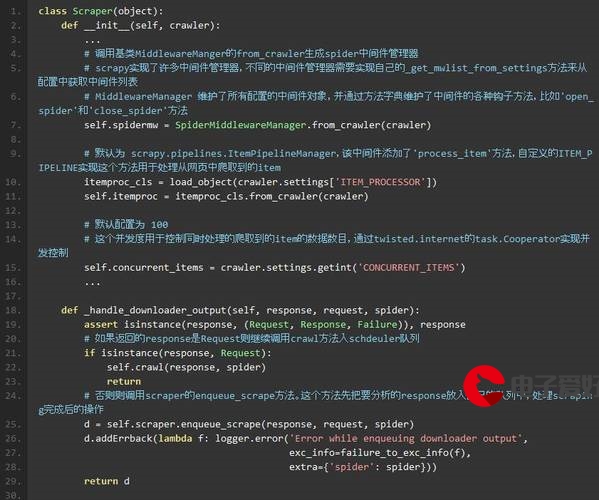

为了更好地理解CESS机制的实现方式,我们将以一个简单的应用场景为例,展示具体的代码示例。

假设我们有一个基于区块链的医疗应用,需要保护患者的隐私数据,如病历和诊断结果。以下是一个简化的示例代码:

更多推荐

CESS机制详解:应用层区块链

发布评论