火墙之firewalld、伪装与转接"/>

火墙之firewalld、伪装与转接"/>

Linux火墙之firewalld、伪装与转接

实验环境搭建

客户端

配置网卡

客户端修改网卡

使ip与服务端网段不同

服务端

服务端添加网卡

并修改新网卡与客户端ip相同的网段

查看ip有两块网卡,两个不同网段

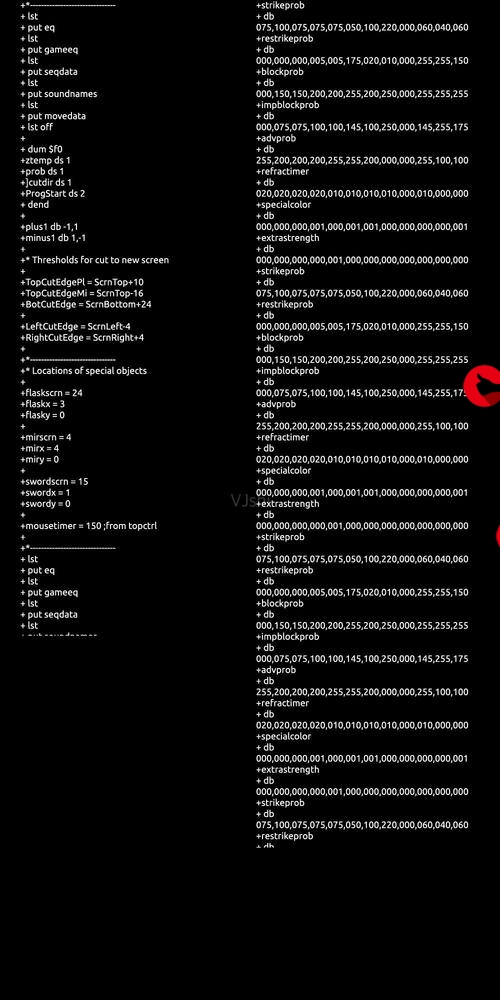

编写火墙策略工具

iptable

firewalld

安装软件

yum install firewalld firewall-config -y

常用命令火墙管理

| 命令 | 功能 |

|---|---|

| systemctl start firewalld | 开启防火墙 |

| systemctl enable firewalld | 开机自启防火墙 |

| systemctl stop firewalld | 关闭防火墙 |

| systemctl disable firewalld | 开机自动关闭防火墙 |

| firewall-cmd --state | 查看防火墙状态 |

| firewall-cmd --get-active-zones | 查看防火墙管理的设备 |

| firewall-cmd --get-default-zone | 查看防火墙生效的区域 |

| firewall-cmd --get-zones | 查看防火墙所有的区域 |

| firewall-cmd --zone=public --list-all | 列出关于public区域的服务设置 |

| firewall-cmd --get-services | 列出可使用的服务 |

| firewall-cmd --set-default-zone=trusted | 修改默认区域为trusted |

| firewall-cmd --list-all-zones | 列出所有的域 |

| firewall-cmd --set-default-zone=dmz | 设置火墙的域 |

图形界面火墙配置

firewall-config

runtime ##临时生效,立即生效

permanent ##更改配置文件,永久的,重新加载生效

配置文件火墙配置

vim /etc/firewalld/zones/public.xml

注意:临时更改命令不能出现在配置文件中

火墙端口配置

| 命令 | 功能 |

|---|---|

| firewall-cmd --add-service=https | 临时添加服务(默认的区域 |

| firewall-cmd --remove-service=https --permanent | 永久删除服务(默认的区域) |

| firewall-cmd --add-port=80/tcp | 临时添加端口 |

| firewall-cmd --remove-interface=eth0 | 删除接口 |

| firewall-cmd --permanent --change-interface=eth1 --zone=trusted | 永久更改接口区域 |

| firewall-cmd --add-source=172.25.254.100 --zone=block | 临时拒绝主机172.25.254.100的所有网络连接 |

| firewall-cmd --remove-source=172.25.254.100 --zone=block --permanent | 永久移除限制 |

| firewall-cmd --complete-reload | 中断连接,重启防火墙策略 |

| firewall-cmd --reload | 不中断连接,重启防火墙策略 |

| firewall-cmd --direct --get-all-rules | 查看设置的规则 |

将eth1移出public,放到truth

查看

编写一个html

拒绝172.25.254.236的所有网络链接

测试

1.1.1.236可以访问

172.25.254.236访问不到

防火墙默认的三张表五条链

firewall-cmd --direct --add-rule ipv4 filter INPUT 1 -p tcp -s 172.25.254.36 -j ACCEPT

##只接受172.25.254.36主机的访问

firewall-cmd --direct --remove-rule ipv4 filter INPUT 1 -p tcp -s 172.25.254.36 -j ACCEPT

##移除刚才设定

firewall-cmd --direct --add-rule ipv4 filter INPUT 1 -p tcp ! -s 172.25.254.36 -j ACCEPT

##接受除了172.25.254.36的其他所有ip的访问

伪装

环境搭建

单网卡主机

设置全局网关为双网卡同网段的IP

vim /etc/sysconfig/network

systemctl restart network

route -n ##查看网关

链接不同网段的ip可以转接到双网卡主机

w -i ##查看来源,通过172.25.254.236来链接

若在链接中报如下错误

则编辑vim /root/.ssh/known_hosts将其中的内容全部删除即可

双网卡主机

开启内核的路由功能,使得网卡之间能互相通信

转接

并转接端口1.1.1.236

当其他主机链接172.25.254.236时转接到1.1.1.136

firewall-cmd --permanent --zone=public --add-forward-port=port=22:proto=tcp:toport=22:toaddr=1.1.1.136

测试

内网出去,外网进来

更多推荐

Linux火墙之firewalld、伪装与转接

发布评论